Offenes Geheimnis

Die Mathematik hinter der Public-Key-Verschlüsselung

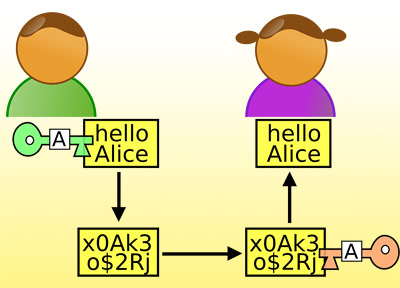

Die Erfindung der Public-Key-Verschlüsselung Ende der 1970er Jahre war eine echte Revolution. Denn erstmals wird damit ein gemeinsamer geheimer Schlüssel von Absender und Empfänger überflüssig. Warum das Ganze trotzdem funktioniert, und welche Mathematik dahinter steckt, erklärt uns der Mathematiker Albrecht Beutelspacher.

Weiterlesen? Klicken Sie hier.

Teilen: